由于当前正处于从传统互联网或者IT应用环境向云计算应用发展的关键时期,统一规划和整体考虑云计算安全离不开云计算安全模型的指导。所谓云计算安全模型,就是从安全管控的角度建立的云计算模型,用以描述不同属性组合的云服务架构,并实现云服务架构到安全架构之间的映射,为风险识别、安全控制和技术实现提供依据。信息安全领域已经开始着手从不同角度建立云计算安全模型,虽然存在争议,也缺乏大规模实践的验证,但在学术界和产业界的共同推动下,这些来自各方的云计算安全模型正在为云计算应用安全做着有益的探索。

(1)CSA模型

当前,美国国家标准与技术研究所(National Institute of Standards and Technology,NIST)给出的3种服务模型已经被广泛接受并成为业内的事实规范。这3种服务模式包括:基础设施即服务(IaaS)模式、平台即服务(PaaS)模式和软件即服务(SaaS)模式。例如亚马逊公司提供的以亚马逊网络服务(AWS)为框架的服务器、存储、带宽、数据库,以及信息接口的资源服务模式,就是比较典型的IaaS模式;而微软公司的Azure服务平台提供一系列可供开发的操作系统,也可看作是一种PaaS服务模式。

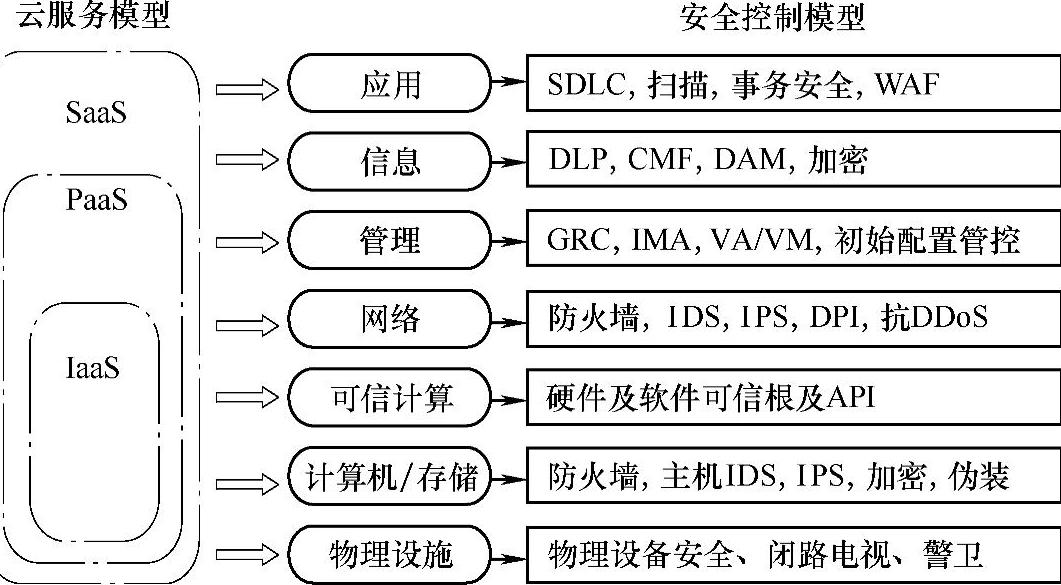

根据其所属层次的不同,针对上述3类服务模式,CSA提出了基于基本云服务的层次性及其依赖关系的安全参考模型,如图8-3所示。该模型主要反映了从云服务模型到安全控制模型的映射。该安全模型的突出特点是提供商所在的等级越低,云计算用户所要自行承担的安全能力和管理职责就越多。进而言之,CSA模型是可以允许用户有条件获取所需安全配置信息以及运行状态信息的,也允许用户部署实施自有专用安全管理软件来保证自己数据的安全。

图8-3 CSA云计算参考模型

(2)企业界模型(https://www.xing528.com)

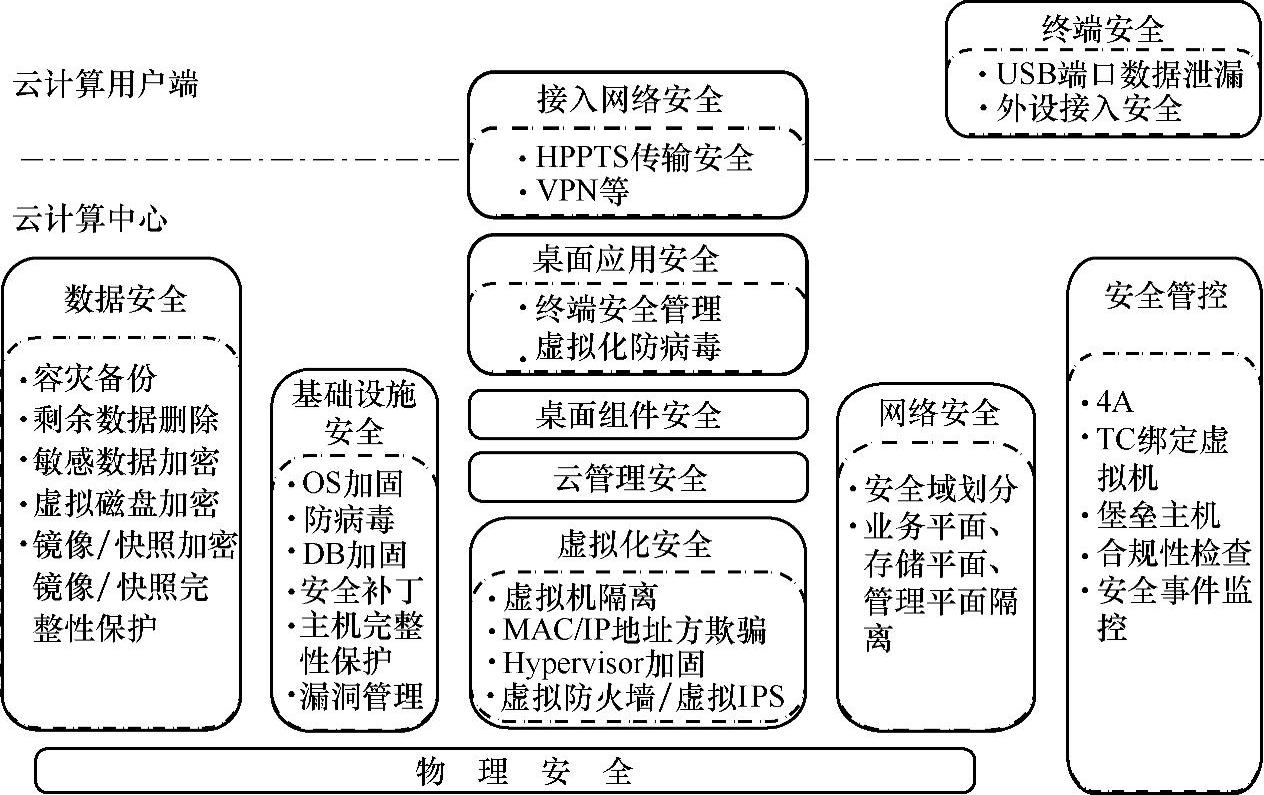

在国内,一些大型的IT设备制造企业也不约而同地推出了云计算整体解决方案以及相关云计算安全服务模型。与CSA模型不同的是,这些云计算安全模型更加偏重于具体的产品解决方案,而没有上升到理论层面。虽然在具体工程中已经有实践应用,但是基本上还是采用传统网络安全技术作为主要的防御力量,在针对云计算应用的响应速度、系统规模等方面的安全要求依旧没有本质上的突破。图8-4描述了一个简约的、面向工程的云计算安全模型。

图8-4 国内IT企业云计算安全模型

(3)其他模型

我国的一些科研机构也发布了相关的云计算的安全模型。在中科院软件所提出的模型中,整个云计算安全技术模型被分为3个部分:云计算用户端安全对象、云计算安全服务体系和云安全标准体系。另外,还有Jericho Forum提出的安全协同模型。它从数据的物理位置、云计算技术和服务的所有关系状态、应用资源和服务时的边界状态、云服务的运行和管理者4个影响安全协同的维度上分了16种可能的云计算形态。当然,还有很多云计算安全模型都在探索和验证中,但是这些模型都把技术关注点更多地放在用户数据安全与隐私保护;各层次资源的提供者、管理者、使用者的安全防护措施的统一;云计算安全监管体系的建立等方面,这也从另外角度说明了采用传统专一严格为原则搭建的安全模型已经不合时宜了。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。