1.UDP Flood攻击

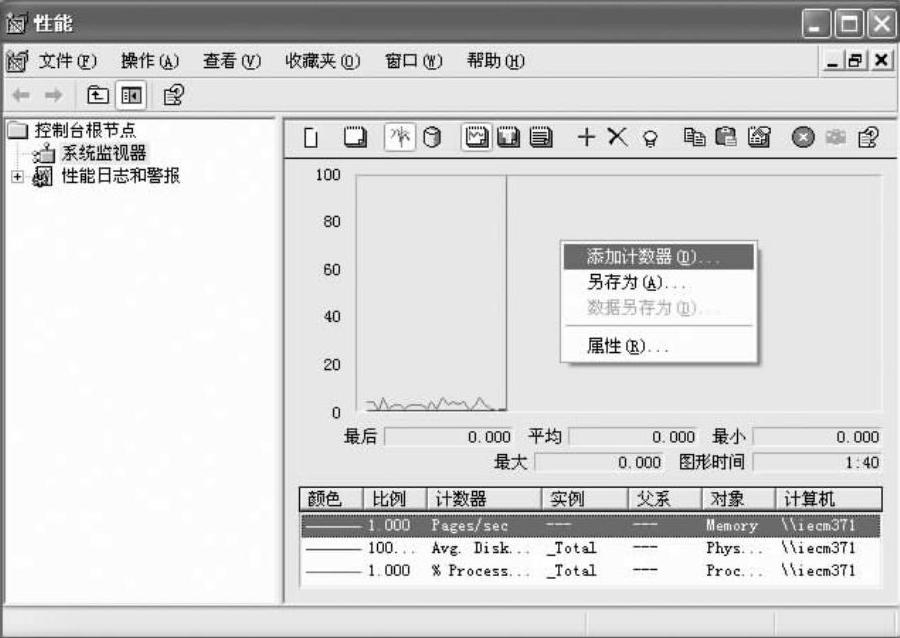

1)在目的主机上打开性能监视器,添加UDP接收包检测的计数器,如图2-37所示。

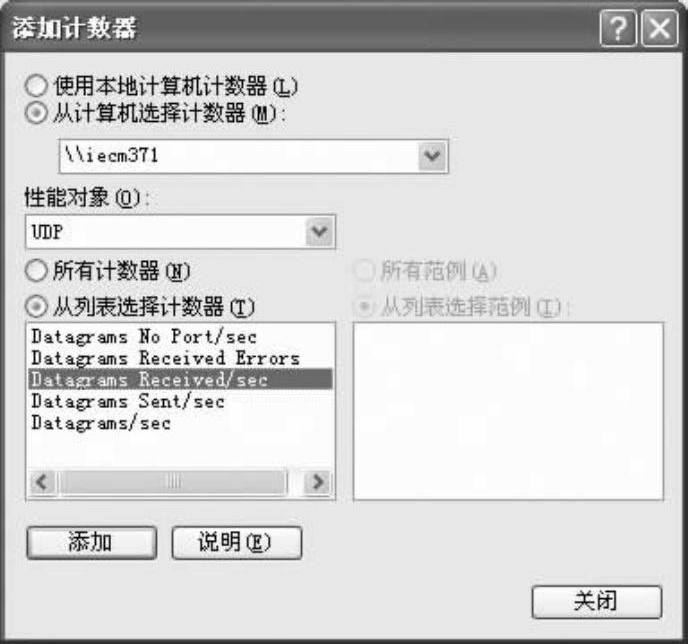

2)在这个窗口中添加对UDP数据包的监视,在“性能对象”框中选择UDP,在“从列表选择计数器”中,选择“Datagrams Received/Sec”即对收到的UDP数据包进行计数,然后配置好保存计数器信息的日志文件,如图2-38所示。当入侵者发起UDP Flood攻击时,就可以通过系统监视器查看系统检测到的UDP数据包信息了。

图2-37 添加UDP接收包检测的计数器

图2-38 添加计数器

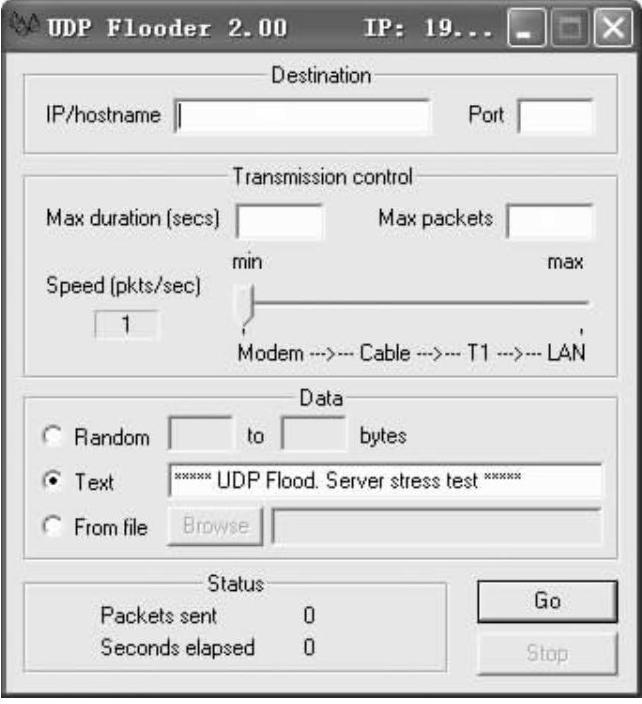

3)打开UDP Flood软件,设置其中的相关参数,目的主机IP为192.168.16.92,端口为1900,最大时间为56秒,最大速度为243pkts/sec,传输的是文本格式,内容是UDP Flood Server stress test,如图2-39所示。单击“GO”,开始攻击。

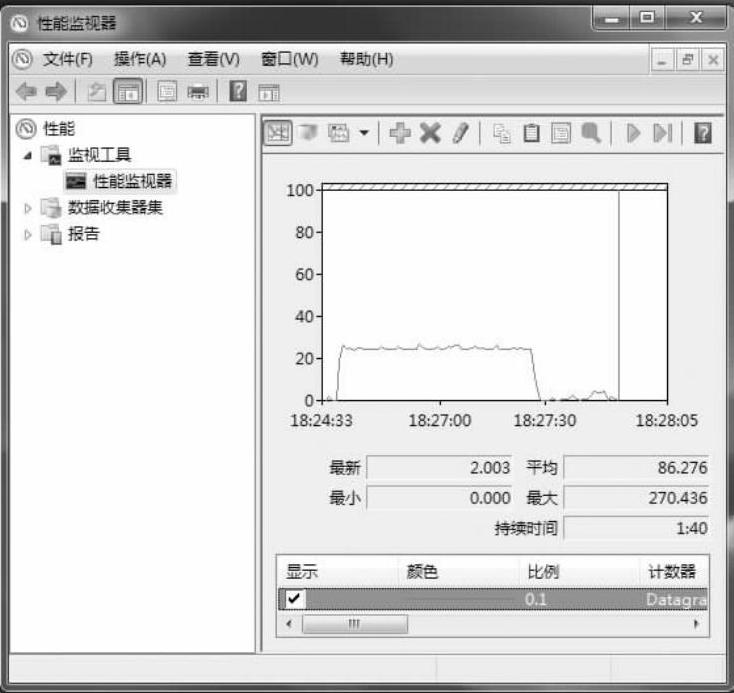

4)在目的主机上的性能监视器,单击“开始”监测UDP接收包数量。可以发现,最大速度、被攻击时间等设置与之前设置基本相同。如图2-40所示。

图2-39 UDP Flood

图2-40 监测UDP接收包数量(https://www.xing528.com)

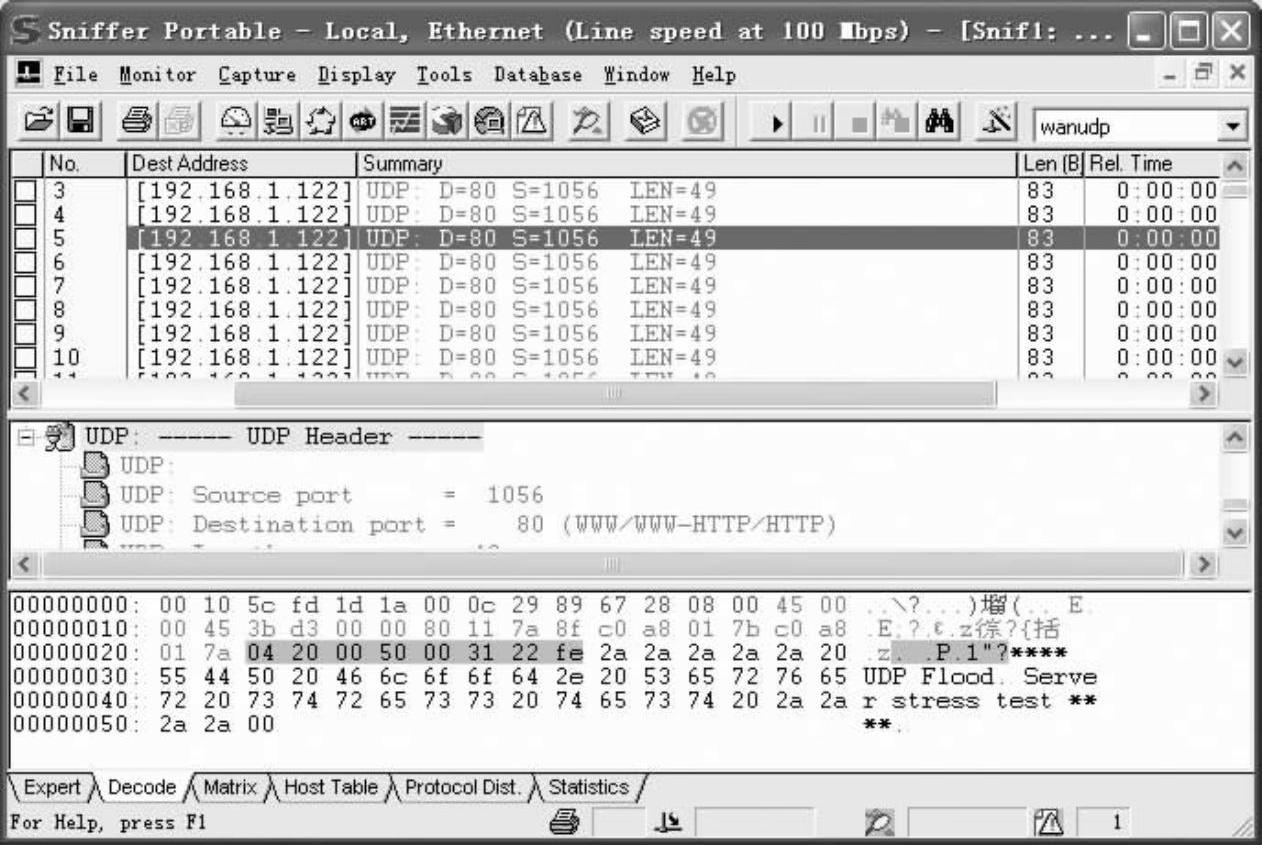

5)在被攻击主机上打开Sniffer工具,可以捕获由攻击者计算机发到本地计算机的UDP数据包,可以看到内容为UDP Flood.Server stress test的大量UDP数据包。如图2-41所示。

图2-41 抓到大量的UDP包

2.Land攻击

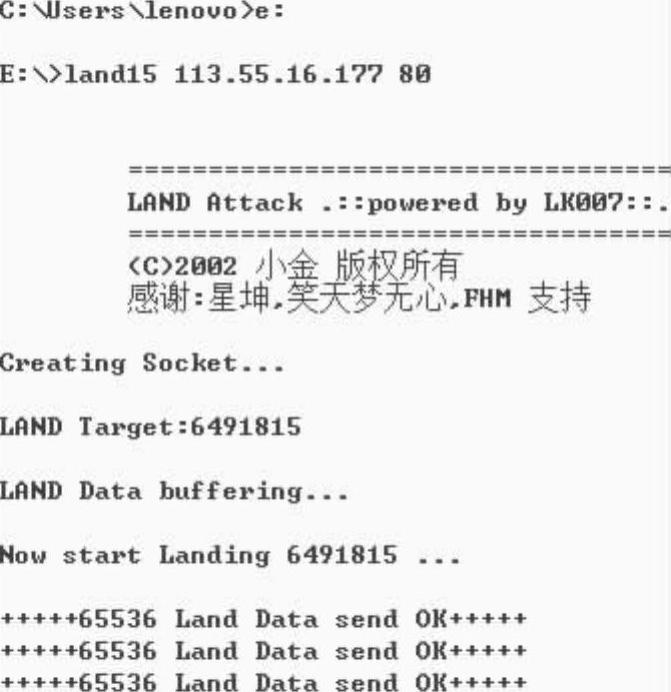

1)将Land攻击工具放到特定目录下,单击“运行”,输入“CMD”,打开命令提示符。转到该目录下后,输入“land15192.168.16.17780”,开始LAND攻击。如图2-42所示。

2)攻击一段时间后,在目标主机中打开任务管理器,观察联网性能和系统资源使用情况,发现CPU使用率达到100%,可见Land攻击已使目的主机的资源耗尽。如图2-43所示。

图2-42 对目标主机的80端口进行攻击

图2-43 Land攻击使目的主机的资源耗尽

3)在目标主机打开Sniffer pro工具,可以捕捉到由攻击者计算机发送本地计算机的TCP包。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。