2.1.2 管理的规范

现实世界里大多数安全事件的发生和安全隐患的存在,与其说是技术上的原因,不如说是管理不善造成的,理解并重视管理对于信息安全的关键作用,对于真正实现信息安全目标来说尤其重要。安全管理牵涉到机构信息资产的识别、开发和文档工作,包括确保机密性、完整性和可用性的策略、标准、程序及指南的实施。它构成了信息安全具有能动性的部分,是指导和控制机构的关于信息安全风险的相互协调的活动,其针对对象就是机构的信息资产。机构可以利用管理工具来识别威胁、分类资产,并依据弱点水平来有效实施安全控制,此类管理工具包括数据分类、风险评估和风险分析。

安全管理的主要内容有风险管理,信息安全策略、标准、指南和程序,数据分类,安全机构和教育,以及以此为基础,制定的安全管理计划,定义安全管理机构架构和人员责任,明确需要保护的信息资产,通过风险分析来找到关键的风险,评估其可能带来的影响,进而制定安全策略,并在策略指导下实施各项旨在削减风险的控制措施,通过安全意识、培训和教育将这些信息灌输给每一个员工,最后还要不断审查并改进风险管理的绩效。

在维护信息安全的过程中,每个人都有相应的角色和责任,最重要的角色应该是管理层,它们必须为整个信息安全规划定好基调。

due diligence和due care的意思差不多,都译为“应有的注意”。与之相反则是negligence,没有做到due care或due diligence即构成negligence(过失)。due 在这里是 proper 的意思。 due care 一般指主语如果对宾语有责任, 那么主语一定要对宾语尽责。含有对具体对象不能忽略,需要对之加以关注,并解决问题,即在主观上尽心。例如, 公司的管理层要对公司的安全负责, 要制定安全政策, 努力完善安全措施。 due diligence 一般是指主语在对宾语的某项决定或进行某项措施时, 主语一定要认真地、 细致地、 尽一切力量来做好。 态度问题,表示对于职责范围认真、负责,即在主观上尽力。due diligence 经常用在法律上, 如一家公司要收购另一家公司前, 一定要有一个 due diligence 的过程,即调查 detail 的公司情况。好像略有些“Have you done your homework?” 的意思。

在信息安全领域,Due Care实际上是说一个企业要制定各种各样的策略、规程和标准等,用来对企业信息资产的保护,也就是企业应该做的事情;而Due Diligence则是要保证Due Care要做的那些事情一直保持在最新状态(being continually maintained and operational)。如制定安全策略(Security Policy)是Due Care,但没有更新就是Due Diligence;必须要保护数据安全,这个是Due Care,如果你制定了要保护数据安全但没有做,就是Due Diligence;要求定期的休假是Due Care,但没有去休假就是Due Diligence;要求打补丁(Patch)是Due Care;而每周打一次,不能保证时刻保持系统为最新,违反了Due Diligence。

管理规范大致分为六个方面。

1.授权

授权是一个安全策略的基本组成部分。是指赋予主体(用户、终端、程序等)对客体(数据、程序等)的支配权力,它等于规定了谁可以对什么做什么。在计算机和通信系统中,主要通过“访问控制策略”的系统安全策略反映出来。

2.访问控制策略

访问控制策略属于系统安全策略,它迫使在计算机系统和网络中自动地执行授权。几种主要的访问控制策略为:(1)基于身份的策略:允许或拒绝对明确区分的个体或群体进行访问;(2)基于角色的策略:给每个个体分配角色,并基于这些角色使用授权机制;(3)多级策略:基于信息敏感性的等级以及工作人员许可证等级而制定的一般规则。 通常,访问控制策略分为两类:(1)强制:是由安全区域的权威机构强制实施的,任何用户无法回避;(2)自主:为一些特殊的用户提供了对资源的访问权,这些用户可以利用此权限控制对资源进行访问。(https://www.xing528.com)

3.责任

支撑所有安全策略的一个根本原则是责任(Accountability)。受到安全策略制约的任何个体在执行任务时,需要对他们的行为负责任。这与人事安全有十分重要的关联。

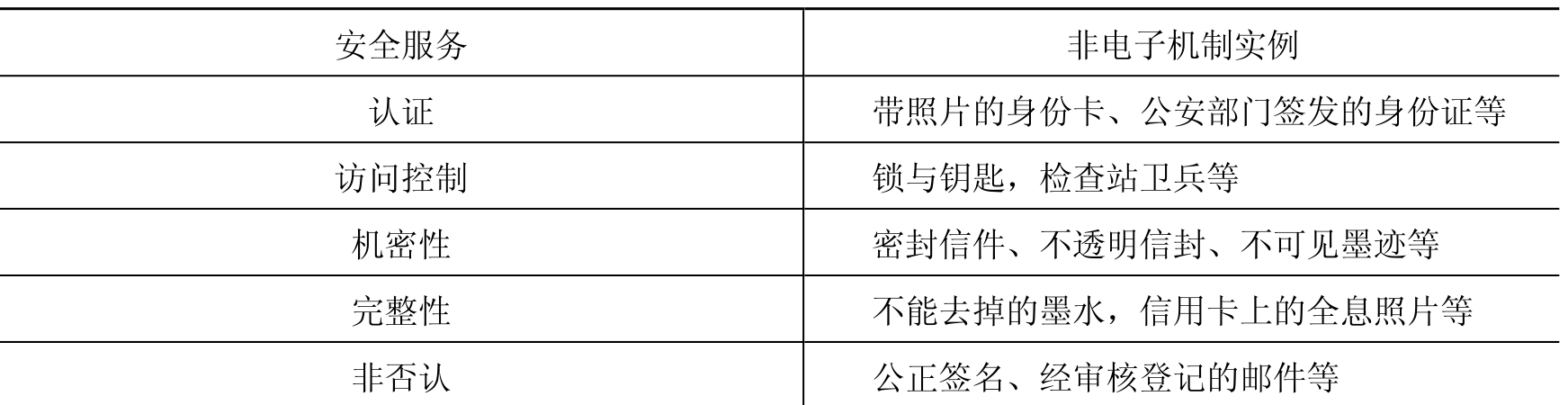

4.安全服务

安全服务是主要的安全防护措施。安全服务的类别包括:认证服务、机密性服务、访问控制服务、数据完整性服务与非否认服务。如表2.2所示。

表2.2 非电子的安全机制

5.认证

认证服务提供了关于某个实体(人或事物)身份的保证。是对付假冒攻击的有效方法。口令是一种常见的方法。认证有两种情形:(1)实体认证:身份由参与某次通信连接或会话的远端的一方提交的。只简单认证实体本身的身份,不会与其活动联系起来。也可与访问控制列表中的权限关联。一个重要实例就是人员认证;(2)数据源认证:身份由声称它是某个数据项的发送者的那个实体所提交的。即认证某个指定的数据项是否来源于某个特定的实体。

6.访问控制

访问控制目标就是防止对任何资源进行未授权的访问。是实施授权的一种方法。授权决策控制着那些发起者在何种条件下,为了什么目的,可以访问哪些目标。这些决策以某一访问控制策略的形式反映出来。一个访问控制机制模型由两部分组成:实施功能和决策功能。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。